So überprüfen Sie die letzten Zugriffe bei Microsoft und schützen sich vor Eindringlingen

Stellen Sie sich vor, Sie kommen nach einem langen Arbeitstag nach Hause und entdecken, dass jemand an Ihrem Computer geschnüffelt hat. Die letzten Zugriffe bei Microsoft sind eine effektive Möglichkeit, um zu überprüfen, wer auf Ihr Konto zugegriffen hat und was sie getan haben. Egal, ob Sie dies aus beruflichen Gründen benötigen, um Ihre Privatsphäre zu Hause zu schützen oder einfach nur sicherzustellen, dass im Fitnessstudio niemand unbefugt auf Ihr Konto zugreift, hier zeigen wir Ihnen, wie es geht.

Warum ist es wichtig, die letzten Zugriffe zu überprüfen?

Die Überprüfung der letzten Zugriffe bei Microsoft ist nicht nur eine Laune von Paranoikern. Es ist eine wesentliche Sicherheitsmaßnahme zum Schutz Ihrer Daten. In einer Welt, in der Informationen das neue Gold sind, kann es Ihnen viel Kopfzerbrechen ersparen, zu wissen, wer Zugriff auf Ihr Konto hat. Wenn Sie beispielsweise von zu Hause aus arbeiten, ist es entscheidend, sicherzustellen, dass kein Kollege unbefugt auf Ihr Konto zugreift, um Ihre „sensiblen“ Dateien zu sehen, die Sie unter Verschluss halten.

Unterstütze das Projekt oder sag mir, welches Thema ich als Nächstes angehen soll.

So greifen Sie auf die Informationen zu den letzten Zugriffen zu

Microsoft hat ein recht intuitives System, mit dem Sie überprüfen können, wer auf Ihr Konto zugegriffen hat. Hier sind die Schritte, die Sie befolgen sollten:

- Melden Sie sich bei Ihrem Microsoft-Konto an.

- Gehen Sie zum Abschnitt Sicherheit.

- Klicken Sie auf Letzte Aktivitäten.

- Überprüfen Sie die Liste der Zugriffe und prüfen Sie, ob etwas Verdächtiges dabei ist.

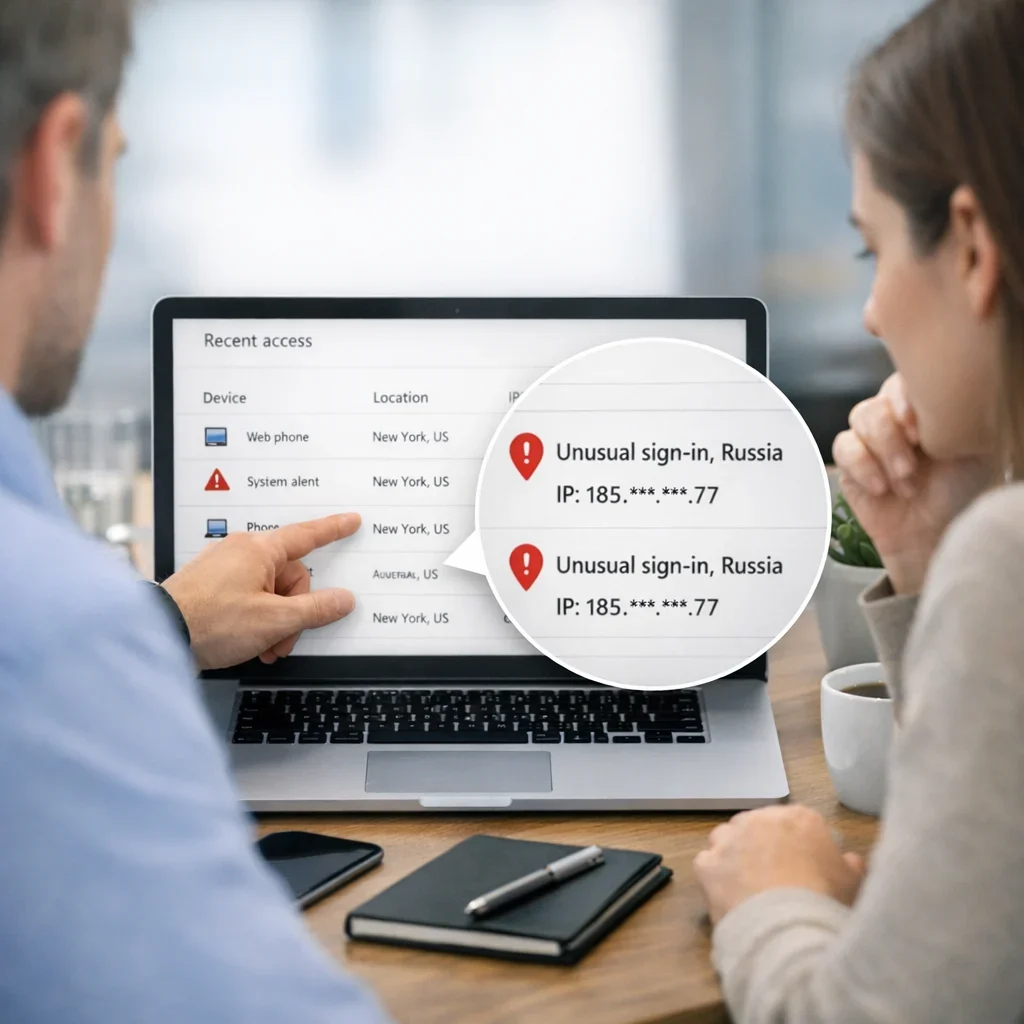

Wenn Sie einen Zugriff von einem Standort sehen, den Sie nicht erkennen, Achtung! Es ist Zeit zu handeln.

Häufige Fehler bei der Überprüfung der letzten Zugriffe

- Die Zugriffe nicht regelmäßig zu überprüfen; Sicherheit ist kein einmaliges Thema.

- Warnungen über Zugriffe von unbekannten Standorten zu ignorieren.

- Das Passwort nicht zu ändern, nachdem verdächtige Zugriffe festgestellt wurden.

- Zu glauben, dass alles in Ordnung ist, wenn man nichts Auffälliges bemerkt hat.

Schnelle Tipps zum Schutz Ihres Kontos

- Ändern Sie Ihr Passwort regelmäßig, mindestens alle drei Monate.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung für eine zusätzliche Sicherheitsebene.

- Überprüfen Sie Ihre verbundenen Geräte und trennen Sie die, die Sie nicht verwenden.

- Richten Sie Warnungen für verdächtige Aktivitäten in Ihrem Konto ein.

Was tun, wenn Sie unbefugte Zugriffe feststellen?

Wenn Sie nach der Überprüfung der letzten Zugriffe etwas Merkwürdiges finden, befolgen Sie diese Schritte:

- Ändern Sie sofort Ihr Passwort.

- Überprüfen Sie die Sicherheitseinstellungen Ihres Kontos.

- Überprüfen Sie den Aktivitätsverlauf, um herauszufinden, welche Informationen abgerufen wurden.

- Ändern Sie gegebenenfalls Ihre Sicherheitsfragen und aktivieren Sie die Zwei-Faktor-Authentifizierung.

Kurzübersichtstabelle zu den letzten Zugriffen

| Zugriffstyp | Empfohlene Häufigkeit | Zu ergreifende Maßnahmen |

|---|---|---|

| Zugriff auf das Konto von einem neuen Gerät | Unmittelbar | Passwort ändern, Benachrichtigungen aktivieren |

| Zugriff von einem ungewöhnlichen Standort | Monatlich | Aktivität überprüfen, Sicherheitseinstellungen überprüfen |

| Regelmäßiger Zugriff von einem bekannten Gerät | Vierteljährlich | Bestätigen, dass keine Änderungen an der Sicherheit vorgenommen wurden |

Tipps für eine effektive Überprüfung der letzten Zugriffe

Die Überprüfung der letzten Zugriffe muss keine lästige Aufgabe sein. Hier sind einige praktische Tipps, um diesen Prozess effizienter und weniger schmerzhaft zu gestalten:

- Setzen Sie einen festen Zeitrahmen: Nehmen Sie sich jede Woche oder jeden Monat ein paar Minuten Zeit, um die Zugriffe zu überprüfen. Wenn Sie dies regelmäßig tun, wird es zur Gewohnheit und nimmt nicht viel Zeit in Anspruch.

- Verwenden Sie Filter: Wenn Sie viele Zugriffe haben, verwenden Sie Filter, um nur die Zugriffe aus einem bestimmten Zeitraum oder von einem bestimmten Gerät anzuzeigen. Dies hilft Ihnen, sich auf das Wesentliche zu konzentrieren.

- Dokumentieren Sie Ihre Erkenntnisse: Führen Sie ein Protokoll über ungewöhnliche Zugriffe. Notieren Sie Datum, Uhrzeit und relevante Details. Dies kann nützlich sein, wenn Sie verdächtige Aktivitäten später melden müssen.

- Teilen Sie die Verantwortung: Wenn Sie im Team arbeiten, stellen Sie sicher, dass alle sich der Bedeutung der Überprüfung der Zugriffe bewusst sind. Ein paar zusätzliche Augen helfen immer, das zu erkennen, was man selbst übersehen könnte.

Beispiele für verdächtige Zugriffe und wie man reagiert

Verdächtige Zugriffe zu erkennen kann schwierig sein, wenn Sie nicht wissen, wonach Sie suchen sollen. Hier sind einige konkrete Beispiele und die Maßnahmen, die Sie ergreifen sollten:

| Szenario | Beschreibung | Empfohlene Maßnahmen |

|---|---|---|

| Zugriff aus einem unbekannten Land | Ihr Konto zeigt einen Zugriff aus einem Land, das Sie nie besucht haben. | Passwort ändern, Zwei-Faktor-Authentifizierung aktivieren, letzte Aktivitäten überprüfen. |

| Zugriff außerhalb der gewohnten Zeiten | Ein Zugriff auf Ihr Konto wird mitten in der Nacht registriert. | Untersuchen Sie das verwendete Gerät, ändern Sie das Passwort, ziehen Sie in Betracht, das Konto vorübergehend zu deaktivieren. |

| Unbekanntes Gerät | Ein Zugriff wurde von einem Gerät durchgeführt, das Sie zuvor nicht verwendet haben. | Gerät trennen, Passwort ändern, Sicherheitseinstellungen überprüfen. |

Wenn eine dieser Situationen auftritt, nehmen Sie sie nicht auf die leichte Schulter. Schnelles Handeln kann den Unterschied zwischen einem sicheren Konto und einem digitalen Desaster ausmachen.

Die Bedeutung kontinuierlicher Bildung

Digitale Sicherheit ist kein Thema, das man leichtfertig behandeln sollte. Die Technologie entwickelt sich rasant weiter und mit ihr die Taktiken der Eindringlinge. Daher ist es entscheidend, informiert zu bleiben. Hier sind einige Möglichkeiten, um weiterhin zu lernen:

- Webinare und Online-Kurse: Es gibt viele Plattformen, die Kurse zur Cybersicherheit anbieten. Ein paar Stunden im Monat zu investieren kann Ihnen wertvolle Werkzeuge an die Hand geben.

- Blogs und Podcasts: Folgen Sie Experten für Cybersicherheit, die Tipps und Neuigkeiten aus der Branche teilen. Ihre Erfahrungen können Ihnen helfen, neue Bedrohungen zu erkennen.

- Diskussionsgruppen: Treten Sie Foren oder Gruppen in sozialen Netzwerken bei, in denen über digitale Sicherheit gesprochen wird. Der Austausch von Erfahrungen mit anderen kann Ihr Wissen bereichern.

Denken Sie daran, Sicherheit ist ein kontinuierlicher Prozess. Es geht nicht nur darum, zu reagieren, wenn etwas schiefgeht, sondern auch darum, Probleme im Voraus zu erkennen. Also, überprüfen Sie die letzten Zugriffe und halten Sie Ihr Konto sicher!

Und wenn ich Ihnen sage, dass Sie mehr tun können, als nur Zugriffe zu überprüfen?

Die Überprüfung der letzten Zugriffe ist nur die Spitze des Eisbergs. Ihr Microsoft-Konto zu schützen bedeutet, eine Reihe proaktiver Maßnahmen zu ergreifen, die über die Überprüfung des Verlaufs hinausgehen. Hier sind einige Strategien, die Ihnen nicht nur helfen, Eindringlinge zu erkennen, sondern auch zu verhindern, dass sie überhaupt an Ihre digitale Tür klopfen.

1. Verwenden Sie starke und einzigartige Passwörter

Wie oft haben Sie gehört, dass ein sicheres Passwort die erste Verteidigungslinie ist? Das ist kein Klischee. Ein starkes Passwort ist wie ein gutes Schloss an Ihrer Tür. Also, legen Sie los!

- Kombinieren Sie Groß- und Kleinbuchstaben, Zahlen und Symbole.

- Vermeiden Sie persönliche Informationen wie Ihren Namen oder Ihr Geburtsdatum.

- Erwägen Sie die Verwendung eines Passwortmanagers, um komplexe Passwörter zu generieren und zu speichern.

2. Halten Sie Ihre Software aktuell

Software-Updates sind nicht nur dafür da, dass Ihr Gerät schöner aussieht. Viele von ihnen beheben Sicherheitsanfälligkeiten. Wenn Sie also diese Update-Benachrichtigung sehen, ignorieren Sie sie nicht. Hier sind ein paar Tipps:

- Stellen Sie Ihr Gerät so ein, dass es automatisch aktualisiert wird.

- Überprüfen Sie regelmäßig, ob es ausstehende Updates für Ihre Microsoft-Anwendungen gibt.

3. Bilden Sie Ihren Kreis weiter

Digitale Sicherheit ist nicht nur die Verantwortung eines Einzelnen. Wenn Sie Ihr Konto mit Familienmitgliedern oder Kollegen teilen, stellen Sie sicher, dass alle auf dem gleichen Stand sind. Hier sind einige Möglichkeiten, dies zu tun:

- Führen Sie kurze Schulungssitzungen zur digitalen Sicherheit durch.

- Teilen Sie nützliche Artikel oder Ressourcen darüber, wie man verdächtige E-Mails oder bösartige Links erkennt.

- Fördern Sie eine Sicherheitskultur: Jeder sollte sich verantwortlich fühlen, Informationen zu schützen.

Die dunkle Seite der Cloud: Was ist mit den Zugriffen von Drittanbietern?

In der digitalen Ära ist es üblich, unsere Microsoft-Konten mit Anwendungen von Drittanbietern zu verbinden. Auch wenn dies nützlich sein kann, kann es auch unnötige Risiken eröffnen. Hier sind einige Richtlinien zum Umgang mit diesen Zugriffen:

- Überprüfen Sie die verbundenen Anwendungen: Gehen Sie regelmäßig zu den Einstellungen Ihres Kontos und überprüfen Sie, welche Anwendungen Zugriff auf Ihre Informationen haben. Wenn es eine gibt, die Sie nicht mehr verwenden, trennen Sie sie!

- Beschränken Sie die Berechtigungen: Stellen Sie sicher, dass die Anwendungen nur Zugriff auf das haben, was sie wirklich benötigen. Nicht alle Daten sind erforderlich, damit eine App funktioniert.

- Misstrauen Sie unbekannten Anwendungen: Wenn eine App Zugriff auf Ihr Microsoft-Konto anfordert, recherchieren Sie vorher. Suchen Sie nach Bewertungen und überprüfen Sie ihren Ruf.

Beispiel zur Überprüfung von Zugriffen von Drittanbietern

Stellen Sie sich vor, Sie haben Ihr Microsoft-Konto mit einer Aufgabenverwaltungsanwendung verbunden. Nach einer Weile entscheiden Sie, dass Sie sie nicht mehr benötigen. Hier erfahren Sie, wie Sie sie trennen:

- Melden Sie sich bei Ihrem Microsoft-Konto an.

- Gehen Sie zum Abschnitt Sicherheit.

- Suche nach der Option Verbundenen Anwendungen und Diensten.

- Finden Sie die Anwendung in der Liste und wählen Sie Trennen.

So einfach ist das. Ein kleiner Schritt kann einen großen Fortschritt beim Schutz Ihrer Informationen darstellen.

Die Einstellung eines digitalen Detektivs

Schließlich kann die Annahme der Denkweise eines Detektivs das Spiel verändern. Seien Sie kein passiver Zuschauer; werden Sie zum Ermittler Ihrer eigenen Sicherheit. Hier sind einige Tipps, um diese Denkweise zu kultivieren:

- Stellen Sie Fragen: Wenn Ihnen etwas an Ihren letzten Zugriffen merkwürdig vorkommt, forschen Sie nach. Wer ist dieses Gerät? Warum gibt es Zugriffe zu seltsamen Zeiten?

- Entwickeln Sie einen kritischen Ansatz: Nicht alles, was glänzt, ist Gold. Misstrauen Sie E-Mails oder Nachrichten, die zu gut erscheinen, um wahr zu sein.

- Handeln Sie sofort: Wenn Sie etwas Verdächtiges sehen, lassen Sie es nicht bis morgen liegen. Schnelligkeit kann entscheidend sein, um größere Probleme zu vermeiden.

Am Ende des Tages ist digitale Sicherheit ein ständiger Aufwand. Es geht nicht nur darum, zu reagieren, sondern auch darum, vorauszudenken. Also, überprüfen Sie, trennen Sie und schützen Sie sich!

Aktualisiert am 11.10.2025. Inhalt überprüft nach den Kriterien für Erfahrung, Autorität und Zuverlässigkeit (E-E-A-T).

Häufig gestellte Fragen zu den letzten Zugriffen bei Microsoft

Welche Informationen werden im Abschnitt der letzten Zugriffe angezeigt?

Im Abschnitt der letzten Zugriffe können Sie das Datum und die Uhrzeit jedes Zugriffs, den ungefähren Standort und das verwendete Gerät sehen. Diese Informationen sind entscheidend, um verdächtige Aktivitäten zu erkennen.

Kann ich die Option zur Anzeige der letzten Zugriffe deaktivieren?

Es wird nicht empfohlen, diese Option zu deaktivieren, da sie ein nützliches Werkzeug zum Schutz Ihres Kontos ist. Sie können jedoch Ihre Benachrichtigungseinstellungen anpassen, um über ungewöhnliche Zugriffe informiert zu werden.

Was soll ich tun, wenn ich vergesse, mein Passwort nach der Feststellung verdächtiger Zugriffe zu ändern?

Keine Sorge, auch wenn Sie das Passwort nicht sofort geändert haben, tun Sie dies so schnell wie möglich. Es ist auch ratsam, die Sicherheitseinstellungen zu überprüfen und die Zwei-Faktor-Authentifizierung zu aktivieren.

Ist es sicher, mein Passwort im Browser zu speichern?

Das Speichern Ihrer Passwörter im Browser kann praktisch sein, ist jedoch nicht immer die sicherste Option. Wenn Sie sich dafür entscheiden, stellen Sie sicher, dass Ihr Gerät mit einem starken und aktuellen Passwort geschützt ist.

Wo finde ich weitere Informationen zur Sicherheit im Internet?

Sie können nützliche Ressourcen wie die von INCIBE konsultieren, wo Sie Leitfäden finden, wie Sie Ihre Informationen im Internet schützen können.