Cómo revisar accesos recientes en Microsoft y cortar intrusos

¿Te imaginas llegar a casa después de un largo día de trabajo y descubrir que alguien ha estado husmeando en tu ordenador? Los accesos recientes Microsoft son una forma efectiva de comprobar quién ha accedido a tu cuenta y qué han estado haciendo. Ya sea que lo necesites por motivos de trabajo, para proteger tu privacidad en casa o simplemente para asegurarte de que en el gym no se cuela cualquiera en tu cuenta, aquí te mostramos cómo hacerlo.

¿Por qué es importante revisar los accesos recientes?

Revisar los accesos recientes en Microsoft no es solo un capricho de paranoico. Se trata de una medida de seguridad esencial para proteger tus datos. En un mundo donde la información es el nuevo oro, saber quién tiene acceso a tu cuenta puede ahorrarte más de un dolor de cabeza. Si trabajas desde casa, por ejemplo, es crucial asegurarte de que ningún compañero de oficina se cuela en tu cuenta para mirar esos archivos “sensibles” que guardas bajo siete llaves.

Cómo acceder a la información de accesos recientes

Microsoft tiene un sistema bastante intuitivo para que puedas revisar quién ha accedido a tu cuenta. Aquí te dejamos los pasos a seguir:

- Inicia sesión en tu cuenta de Microsoft.

- Ve a la sección de Seguridad.

- Haz clic en Actividad reciente.

- Revisa la lista de accesos y verifica si hay algo sospechoso.

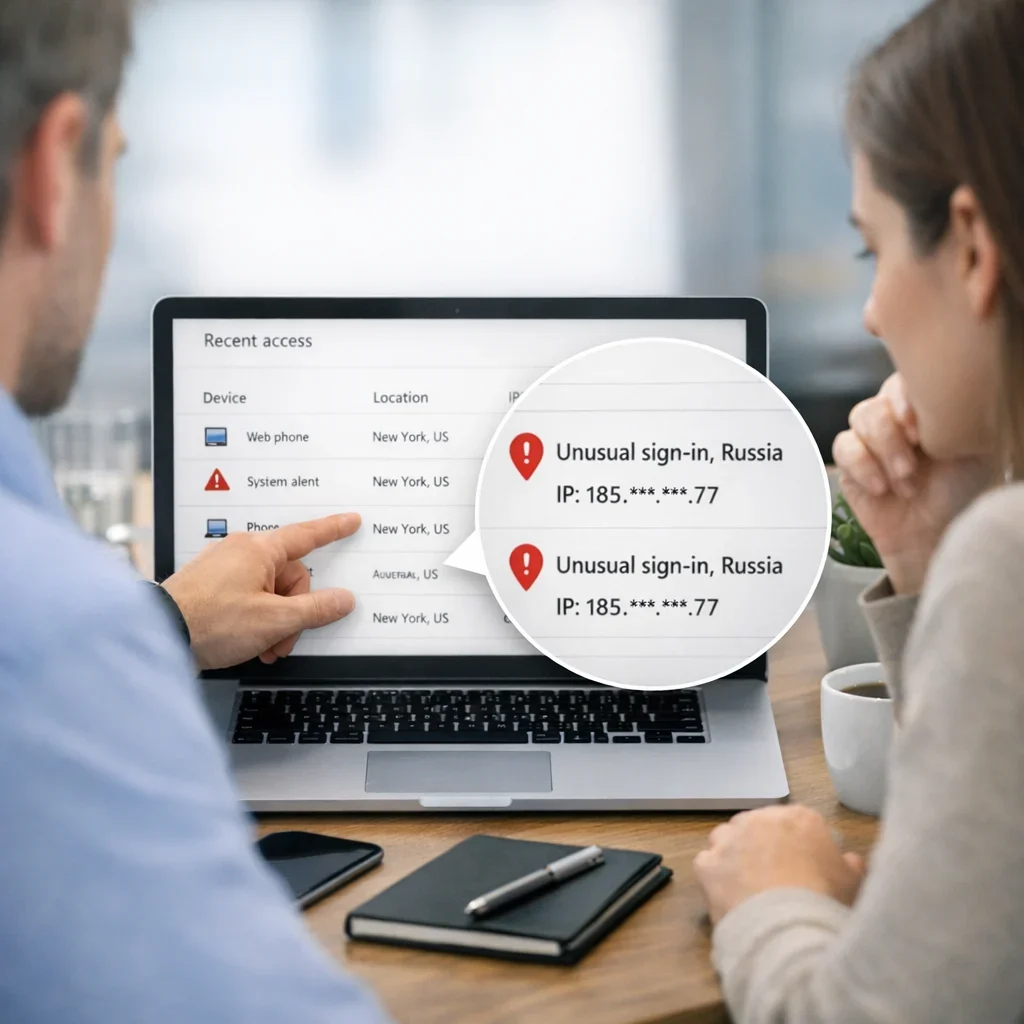

Si ves un acceso desde una ubicación que no reconoces, ¡alerta! Es momento de tomar acción.

Errores frecuentes al revisar accesos recientes

- No revisar los accesos periódicamente; la seguridad no es un asunto de una sola vez.

- Ignorar las alertas de acceso desde ubicaciones desconocidas.

- No cambiar la contraseña después de detectar accesos sospechosos.

- Asumir que si no has notado nada raro, todo está bien.

Consejos rápidos para proteger tu cuenta

- Cambia tu contraseña regularmente, al menos cada tres meses.

- Habilita la verificación en dos pasos para una capa extra de seguridad.

- Revisa tus dispositivos conectados y desconecta los que no uses.

- Establece alertas de actividad sospechosa en tu cuenta.

¿Qué hacer si detectas accesos no autorizados?

Si, tras revisar los accesos recientes, encuentras algo raro, sigue estos pasos:

- Cambia tu contraseña inmediatamente.

- Revisa la configuración de seguridad de tu cuenta.

- Consulta el historial de actividad para identificar qué información se accedió.

- Si es necesario, cambia tus preguntas de seguridad y habilita la verificación en dos pasos.

Tabla de referencia rápida sobre accesos recientes

| Tipo de acceso | Frecuencia recomendada | Acciones a tomar |

|---|---|---|

| Acceso a la cuenta desde un dispositivo nuevo | Inmediato | Cambiar contraseña, habilitar notificaciones |

| Acceso desde una ubicación inusual | Mensual | Verificar actividad, revisar configuración de seguridad |

| Acceso habitual desde un dispositivo conocido | Trimestral | Confirmar que no hay cambios en la seguridad |

Consejos para una revisión efectiva de accesos recientes

Revisar los accesos recientes no tiene que ser una tarea tediosa. Aquí te dejo algunos consejos prácticos para hacer de esta revisión un proceso más eficiente y menos doloroso:

- Establece un horario fijo: Dedica unos minutos cada semana o mes a revisar los accesos. Si lo haces de forma rutinaria, se convertirá en un hábito y no te llevará mucho tiempo.

- Usa filtros: Si tienes muchos accesos, utiliza filtros para ver solo los accesos de un periodo específico o desde un dispositivo concreto. Esto te ayudará a centrarte en lo que realmente importa.

- Documenta tus hallazgos: Lleva un registro de cualquier acceso inusual. Anota la fecha, la hora y cualquier detalle relevante. Esto puede ser útil si necesitas reportar la actividad sospechosa más adelante.

- Comparte la responsabilidad: Si trabajas en equipo, asegúrate de que todos estén al tanto de la importancia de revisar los accesos. Un par de ojos más siempre ayuda a detectar lo que uno puede pasar por alto.

Ejemplos de accesos sospechosos y cómo actuar

Identificar accesos sospechosos puede ser complicado si no sabes qué buscar. Aquí te dejo algunos ejemplos concretos y las acciones que deberías tomar:

| Escenario | Descripción | Acciones recomendadas |

|---|---|---|

| Acceso desde un país desconocido | Tu cuenta muestra un acceso desde un país que nunca has visitado. | Cambiar contraseña, habilitar verificación en dos pasos, revisar actividad reciente. |

| Acceso fuera de horario habitual | Se registra un acceso a tu cuenta en medio de la noche. | Investigar el dispositivo usado, cambiar contraseña, considerar desactivar la cuenta temporalmente. |

| Dispositivo no reconocido | Un acceso se ha realizado desde un dispositivo que no has usado antes. | Desconectar el dispositivo, cambiar contraseña, revisar configuraciones de seguridad. |

Si alguna de estas situaciones se presenta, no te lo tomes a la ligera. Actuar rápidamente puede marcar la diferencia entre una cuenta segura y un desastre digital.

La importancia de la educación continua

La seguridad digital no es un tema que se deba tomar a la ligera. La tecnología avanza a pasos agigantados y, con ella, las tácticas de los intrusos. Por eso, mantenerse informado es clave. Aquí tienes algunas formas de seguir aprendiendo:

- Webinars y cursos online: Hay muchas plataformas que ofrecen cursos sobre ciberseguridad. Invertir un par de horas al mes puede darte herramientas valiosas.

- Blogs y podcasts: Sigue a expertos en ciberseguridad que compartan consejos y novedades del sector. Escuchar sus experiencias puede abrirte los ojos a nuevas amenazas.

- Grupos de discusión: Únete a foros o grupos en redes sociales donde se hable sobre seguridad digital. Compartir experiencias con otros puede enriquecer tu conocimiento.

Recuerda, la seguridad es un proceso continuo. No se trata solo de reaccionar cuando algo sale mal, sino de anticiparse a los problemas. Así que, ¡a revisar esos accesos recientes y mantener tu cuenta a salvo!

¿Y si te digo que puedes hacer más que solo revisar accesos?

La revisión de accesos recientes es solo la punta del iceberg. Proteger tu cuenta de Microsoft implica una serie de acciones proactivas que van más allá de mirar el historial. Aquí te dejo algunas estrategias que no solo te ayudarán a identificar intrusos, sino a prevenir que lleguen a tu puerta digital en primer lugar.

1. Usa contraseñas robustas y únicas

¿Cuántas veces has escuchado que una contraseña segura es la primera línea de defensa? Pues no es solo un cliché. Una contraseña sólida es como una buena cerradura en tu puerta. Así que, ¡manos a la obra!

- Combina letras mayúsculas y minúsculas, números y símbolos.

- Evita usar información personal, como tu nombre o fecha de nacimiento.

- Considera usar un gestor de contraseñas para generar y almacenar contraseñas complejas.

2. Mantén tu software actualizado

Las actualizaciones de software no son solo para que tu dispositivo se vea más bonito. Muchas de ellas corrigen vulnerabilidades de seguridad. Así que, si ves esa notificación de actualización, no la ignores. Aquí tienes un par de consejos:

- Configura tu dispositivo para que se actualice automáticamente.

- Revisa periódicamente si hay actualizaciones pendientes en tus aplicaciones de Microsoft.

3. Educa a tu círculo

La seguridad digital no es solo responsabilidad de uno. Si compartes tu cuenta con familiares o compañeros de trabajo, asegúrate de que todos estén en la misma página. Aquí hay algunas maneras de hacerlo:

- Realiza sesiones cortas de capacitación sobre seguridad digital.

- Comparte artículos o recursos útiles sobre cómo identificar correos electrónicos sospechosos o enlaces maliciosos.

- Fomenta la cultura de la seguridad: que todos se sientan responsables de proteger la información.

El lado oscuro de la nube: ¿Qué hay de los accesos de terceros?

En la era digital, es común que conectemos nuestras cuentas de Microsoft con aplicaciones de terceros. Si bien esto puede ser útil, también puede abrir la puerta a riesgos innecesarios. Aquí te dejo algunas pautas para manejar estos accesos:

- Revisa las aplicaciones conectadas: Regularmente, ve a la configuración de tu cuenta y verifica qué aplicaciones tienen acceso a tu información. Si hay alguna que ya no usas, ¡desconéctala!

- Limita los permisos: Asegúrate de que las aplicaciones solo tengan acceso a lo que realmente necesitan. No todos los datos son necesarios para que una app funcione.

- Desconfía de las aplicaciones desconocidas: Si una app te pide acceder a tu cuenta de Microsoft, investiga un poco antes de darle luz verde. Busca opiniones y verifica su reputación.

Ejemplo de revisión de accesos de terceros

Imagina que has conectado tu cuenta de Microsoft a una aplicación de gestión de tareas. Después de un tiempo, decides que ya no la necesitas. Aquí te explico cómo desconectarla:

- Inicia sesión en tu cuenta de Microsoft.

- Dirígete a la sección de Seguridad.

- Busca la opción de Aplicaciones y servicios conectados.

- Encuentra la aplicación en la lista y selecciona Desconectar.

Así de fácil. Un pequeño paso puede ser un gran avance en la protección de tu información.

La actitud de un detective digital

Por último, adoptar la mentalidad de un detective puede cambiar las reglas del juego. No te limites a ser un espectador pasivo; conviértete en un investigador de tu propia seguridad. Aquí tienes algunos tips para cultivar esa mentalidad:

- Haz preguntas: Si algo no te cuadra en tus accesos recientes, investiga. ¿Quién es ese dispositivo? ¿Por qué hay accesos en horarios extraños?

- Desarrolla un enfoque crítico: No todo lo que brilla es oro. Desconfía de correos o mensajes que parecen demasiado buenos para ser verdad.

- Actúa de inmediato: Si ves algo sospechoso, no lo dejes para mañana. La rapidez puede ser clave para evitar problemas mayores.

Al final del día, la seguridad digital es un esfuerzo constante. No se trata solo de reaccionar, sino de anticiparse. Así que, ¡a revisar, desconectar y protegerse!

Preguntas frecuentes sobre accesos recientes en Microsoft

¿Qué información se muestra en la sección de accesos recientes?

En la sección de accesos recientes, podrás ver la fecha y hora de cada acceso, la ubicación aproximada y el dispositivo utilizado. Esta información es crucial para detectar cualquier actividad sospechosa.

¿Puedo desactivar la opción de mostrar accesos recientes?

No es recomendable desactivar esta opción, ya que es una herramienta útil para proteger tu cuenta. Sin embargo, puedes ajustar tus preferencias de notificación para que te informen sobre accesos inusuales.

¿Qué debo hacer si olvido cambiar mi contraseña tras detectar accesos sospechosos?

No te preocupes, aunque no hayas cambiado la contraseña de inmediato, hazlo lo antes posible. También es recomendable que revises la configuración de seguridad y habilites la verificación en dos pasos.

¿Es seguro guardar mi contraseña en el navegador?

Guardar tus contraseñas en el navegador puede ser práctico, pero no siempre es lo más seguro. Si optas por hacerlo, asegúrate de que tu dispositivo esté protegido con una contraseña sólida y actualizada.

¿Dónde puedo encontrar más información sobre seguridad en línea?

Puedes consultar recursos útiles como los proporcionados por INCIBE, donde encontrarás guías sobre cómo proteger tu información en Internet.

Actualizado el 03/03/2026. Contenido verificado con criterios de experiencia, autoridad y fiabilidad (E-E-A-T).

Puedes apoyar el proyecto o compartir este artículo con un clic. Aquí al menos hay una salida útil de verdad.